Resumen

Las empresas cuyas transformaciones en la nube están retrasadas ponen en riesgo la innovación y el crecimiento.

Es tentador el “lift and shift” de datos, aplicaciones y redes, pero la nube tiene requisitos únicos de privacidad y seguridad.

Los líderes empresariales, los CISO y los CIO deben trabajar juntos en el programa de seguridad en la nube.

Se deben abordar cinco desafíos comunes para ayudar a acelerar el cambio a la nube y acelerar los resultados del negocio.

¿Por qué la estrategia de transformación de la nube de tu empresa puede estar estancada y qué hacer al respecto?

Los entornos de trabajo on premise son antiguos, rígidos y encajonados, limitados en escala y alcance. Los negocios ocurren principalmente en la nube, un mundo cambiante y accesible en cualquier momento y desde cualquier lugar.

Alejadas de las viejas limitaciones, las empresas basadas en la nube pueden disfrutar de más flexibilidad, escalabilidad y productividad que nunca, a un menor costo. Entonces, ¿por qué no están todos ya allí?

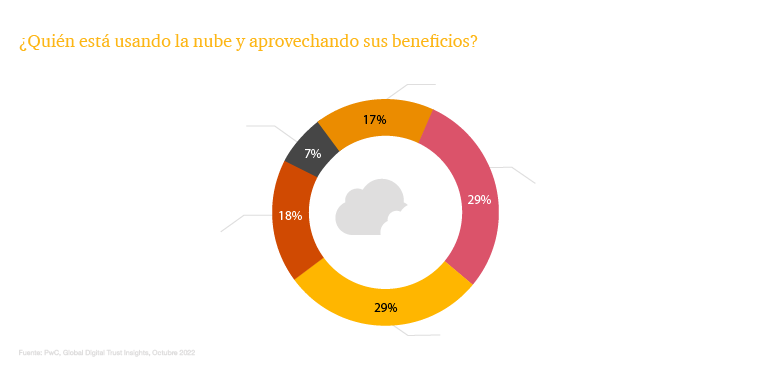

Solo el 17% de los ejecutivos de negocios y tecnología / seguridad observan que sus organizaciones se benefician de la adopción de la nube, según la encuesta Global Digital Trust Insights de 2021 de PwC.

Son muy pocos los afortunados. Una cuarta parte nos mencionó que están usando la nube, pero aún no se han beneficiado, y el 29% recién está comenzando a trasladar funciones y operaciones a entornos de nube, otro 29% ni siquiera ha comenzado el proceso.

Lo vemos todo el tiempo: clientes convencidos del potencial de la nube pero abrumados por las complejidades de asegurarla adecuadamente. En lugar de seguir adelante con sus programas en la nube, se quedan atrapados en preguntas e inquietudes. La buena noticia es que un enfoque de seguridad bien pensado puede impulsar su migración y / o modernización. Incluso puede acelerar la migración para que termine más rápido de lo planeado originalmente.

Vuelve a encarrilar la estrategia en la nube:

Preguntas y soluciones:

1. ¿Cuál es la razón número uno por la que se estancan las transformaciones de la nube?

Falta de gobernanza.

Casi la mitad (48%) de las organizaciones tienen una estrategia de múltiples nubes. En promedio, las organizaciones usan tres proveedores de servicios en la nube (CSP) diferentes y el 28 por ciento usa cuatro o más. Si bien el uso de más de un CSP puede ser necesario e incluso beneficioso, hacerlo puede hacer que la seguridad parezca más desafiante.

La gobernanza cohesiva es clave: cada CSP puede tener diferentes capacidades y requisitos de seguridad. Y los lanzamientos frecuentes de nuevas funciones y actualizaciones significan que, al igual que las nubes en el cielo, el entorno de nube de su empresa cambia continuamente.

Solución

Reúne todos los controles de seguridad de tu empresa para poder protegerlos desde una sola ubicación y con la mayor automatización posible. A continuación, se indican los pasos:

Crea un marco de control de seguridad independiente de la plataforma en la nube o utiliza el de PwC (en la imagen de arriba). Adáptalo a tu negocio e incorpora los requisitos reglamentarios y las líneas de base de seguridad estándar de la industria.

Digitaliza el marco utilizando herramientas colaborativas. Al hacerlo, crea un recurso vivo que está disponible para las personas adecuadas y es auditable, editable y rastreable, por lo que es tan fluido como tienden a ser los requisitos de seguridad y cumplimiento.

Diseña una arquitectura de seguridad global que incluya todas las plataformas en la nube que utiliza su empresa. Crea herramientas de infraestructura como código (IaC) y DevSecOps para establecer los controles de seguridad adecuados en todas sus plataformas en la nube mediante la automatización.

El uso de IaC ofrece inmutabilidad, lo que significa que cada cambio en los ajustes y configuraciones de seguridad se produce en toda su infraestructura, incluido todo su entorno de nube. IaC también facilita que los administradores de la nube prueben e implementen cambios para que se realicen en toda la nube para una digitalización empresarial más rápida, fácil y segura.

DevSecOps vincula la seguridad para que el código de la aplicación esté libre de vulnerabilidades y el código nuevo no entre en producción hasta que se resuelvan sus brechas de seguridad. DevSecOps también proporciona comentarios en tiempo real sobre errores de seguridad mientras los desarrolladores escriben código. Con los procesos y herramientas correctas, hay menos necesidad de largas revisiones por parte de los equipos de seguridad de la información; revisiones que pueden ralentizar e incluso detener los cambios que pueden ser críticos para la innovación y las nuevas líneas de ingresos.

Automatiza el programa de cumplimiento. Verificar los controles de seguridad manualmente puede ser difícil, costoso y propenso a errores y puede implicar evaluaciones y verificaciones aparentemente interminables. El uso de IaC y un marco holístico de seguridad en la nube permite usar código para ejecutar y monitorear tu programa de cumplimiento. No te quedarás atrapado en un ciclo interminable de evaluaciones de cumplimiento, sino que recibirás alertas en tiempo real cuando se salga del cumplimiento. Y las herramientas nativas de la nube pueden revertir cualquier cambio que no cumpla con las normas para devolver su entorno a su estado anterior y conforme.

Un programa de seguridad en la nube automatizado, bien definido y dirigido por un CISO también puede beneficiar a otros miembros de su organización. El director de tecnología de tu compañía, por ejemplo, puede medir, optimizar e impulsar cambios en el entorno de nube empresarial más rápido que nunca. De esta manera, la oficina del CISO no solo puede eliminar los obstáculos de gobernanza, sino que también puede ayudar a acelerar su transformación en la nube.

2. ¿Cuál es la clave para obtener privacidad en la nube?

Comprende lo que se requiere en toda tu empresa.

El setenta y cinco por ciento de las organizaciones encuentran más complejo administrar las regulaciones de privacidad y protección de datos en la nube. Anteriormente, las organizaciones almacenaban y mantenían información en centros de datos locales, por lo que solo necesitaban preocuparse por los requisitos locales. La nube permite a los usuarios autorizados acceder a la información de la empresa en cualquier momento y desde cualquier lugar, una forma de trabajo más eficiente.

La advertencia: se debe configurar correctamente las restricciones de seguridad global sobre la accesibilidad y el almacenamiento de datos. Sin una configuración de seguridad cuidadosa, la nube no tiene fronteras y eso podría poner a tu empresa en riesgo de violar las leyes de privacidad en otros países.

Solución

El director de privacidad de la empresa, así como los funcionarios de privacidad en todas las ubicaciones, deben asegurarse de que sus requisitos geográficos estén incluidos en su marco general independiente de la plataforma en la nube. También debe asegurarse de que su arquitectura incluya consideraciones de administración de identidades y accesos. Algunos requisitos reglamentarios pueden restringir quién puede acceder a los datos de la organización.

Estar familiarizado con los requisitos de privacidad a nivel nacional e internacional puede ayudar a tu empresa a reducir el riesgo y diseñar soluciones transparentes en las que la gente pueda confiar.

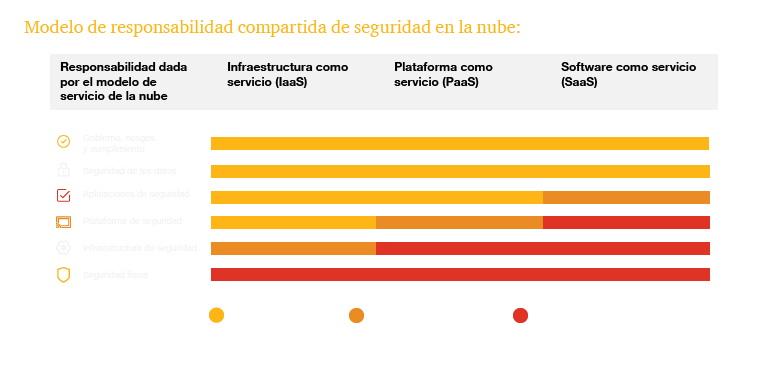

3. ¿Quién es el responsable de asegurarlo?

Tú y el proveedor, pero tendrás que tener claras las áreas de responsabilidad y control.

De los más de 3.000 profesionales de TI y seguridad de TI encuestados en 2019, sólo uno de cada tres encuestados mencionó que proteger los datos en la nube es su responsabilidad. Los CSP tienen la mayor responsabilidad por los datos confidenciales en la nube, el 35% y el 33% mencionó que la responsabilidad es compartida.

Solución

La responsabilidad de la seguridad en la nube casi siempre se comparte. Los CSP son responsables de proteger la plataforma en sí, pero la tarea de mantener seguros los datos y la propiedad intelectual de su organización es suya. Familiarízate con cada conjunto de requisitos y asegúrate de que tus equipos de seguridad y CIO también estén al día.

4. ¿Quién tiene interés en acelerar y asegurar nuestra migración / modernización a la nube?

Todo el nivel C, no solo el CISO y el CIO.

La falta de aceptación por parte de los ejecutivos del nivel C es una de las razones más comunes por las que las adopciones de la nube se ralentizan o se estancan. Probablemente se haya acercado a su CISO, pero ¿qué pasa con el CFO, COO, director de riesgos y director legal? Existen soluciones en la nube para cada uno de estos roles y sus organizaciones. Al ver la migración a la nube como solo un problema de seguridad o de TI, se pierde la oportunidad de involucrar a partes clave de la empresa.

Solución

Para cada elemento de su marco de seguridad independiente de la nube, define quién es responsable y quién debe ser consultado e informado. Utiliza un marco único e informa periódicamente a estas personas sobre su progreso. Hacerlo puede ayudar a evitar la duplicación de tareas y ayudar a que la migración a la nube se desarrolle sin problemas y según lo programado.

5. ¿Cómo pueden afectar los problemas de talento más allá de las implicaciones de riesgo?

No poder aprovechar al máximo todas las características y beneficios de la nube.

La escasez de habilidades cibernéticas es real y se espera que empeore, especialmente para los ingenieros de la nube. Estos profesionales necesitan un amplio conocimiento y habilidades. Necesitan saber cómo funcionan todos los componentes tecnológicos y cómo interactúan: bases de datos, aplicaciones, sistemas operativos y redes.

Pero las personas con este nivel de experiencia son escasas. Sin ingenieros de nube en el personal, las empresas pueden adoptar un enfoque de elevación y cambio o de rehosting para la adopción de la nube, simplemente moviendo las aplicaciones a la nube sin rediseñarlas.

Por ejemplo, pueden utilizar "servicios informáticos" para poner en marcha máquinas virtuales en las que colocar su código, tal como lo hacían cuando todo estaba en el centro de datos. Un enfoque de elevación y cambio no solo pierde el objetivo de la migración a la nube, sino que también le roba la oportunidad de usar todas las funciones y disfrutar de todos los beneficios que su CSP puede brindar.

Solución

Si no hay ingenieros de nube completos en el personal, considera capacitar a uno o más de sus ingenieros existentes en tecnologías de nube, pero no lo realices tú mismo. Las tecnologías elegantes como la nube casi siempre parecen más simples de lo que son. La prueba y el error pueden ser una forma costosa de aprender y tomará mucho más tiempo que trabajar con alguien que ya conoce los detalles de la nube.

Asociarse con una organización o individuo con experiencia en migración / modernización y administración de la nube es la mejor y más eficiente manera de hacer avanzar tu proyecto.

Una asociación estratégica dirigida por un CISO también podría beneficiar a otros miembros del nivel C. Por ejemplo, el CTO podría ahorrar dinero en personal si puede mejorar las habilidades de los ingenieros que ya tiene y automatizar los cambios en la infraestructura y las aplicaciones en los entornos de nube que utiliza, una situación en la que todos ganan.

Además, asegúrate de saber lo que ofrece tu CSP. Aprovecha todos los recursos posibles, como la plataforma como servicio (PaaS), que te permite escalar hacia arriba o hacia abajo según sea necesario.

Automatizar la seguridad en la nube

La nube está siempre encendida y en constante cambio, por lo que tu programa de seguridad en la nube también debe estarlo. La automatización es clave. A continuación, se indican los pasos a seguir para lograr una seguridad en la nube automatizada potente y eficaz:

Diseña planos de nube seguros

Dibuja planos de arquitectura de nube comunes que incluyan controles de seguridad. Estandariza las soluciones de arquitectura de seguridad aprobadas.

Crea plantillas de IaC reforzadas

Define patrones de configuración de recursos seguros utilizando herramientas de IaC. Establece "plantillas de oro" para la infraestructura y así establecer límites de seguridad y arquitectura.

Prueba / escanea la seguridad de tu aplicación e infraestructura (DevSecOps)

Prueba con las líneas de base de seguridad definidas y detecta configuraciones incorrectas antes de implementar en la nube. Identifica y aborda las vulnerabilidades y debilidades en el código base antes del lanzamiento.

Después de la implementación, usa una detección fluida y tiempo de ejecución para administrar la seguridad en la nube

Para permitir el cumplimiento de los marcos de trabajo en la nube, utiliza la supervisión continua de la configuración. Supervisa cualquier cambio que disminuya su cumplimiento de los estándares de seguridad, así como las amenazas incipientes para no tener que evaluar continuamente la seguridad del entorno de la nube.

Utiliza la gobernanza para una higiene continua de la seguridad en la nube

Supervisa el cumplimiento de los estándares de gestión del ciclo de vida para detectar recursos en la nube fuera de las políticas. Recopila métricas de higiene de seguridad en la nube en un panel centralizado para fomentar el autocontrol.

Ten en cuenta:

La seguridad en la nube puede parecer abrumadora, pero es manejable. Con las recomendaciones que se describen aquí, estarás bien posicionado para cosechar las recompensas que motivaron tu migración a la nube en primer lugar. También posicionará a tu organización para la próxima evolución de la seguridad en la nube, una que está preparada para incluir el aprendizaje automático predominante, la gestión de la arquitectura de seguridad en la nube y la informática confidencial.