{{item.title}}

{{item.text}}

{{item.text}}

現在、製造業や研究所では、生産性向上やコスト削減、新たな価値創出を目的にスマートファクトリーや製造DX(デジタルトランスフォーメーション)の進展が加速しています。しかし、デジタル化が進んだOT(生産や研究に関する生産ラインやシステムの制御・運用技術)環境においては、セキュリティ上のリスクも増大しています。これらのリスクに対処するためには、OT環境に特化したセキュリティ対策が不可欠です。本稿ではOTセキュリティに取り組む3社から有識者の方々をお迎えし、デジタル化が進む工場や研究所におけるセキュリティ対策の重要性についてお話を伺いました。(本文敬称略)

登壇者

Nozomi Networks. Inc

Country Manager, Japan

芦矢 悠司氏

Tenable Network Security Japan株式会社

ビジネスディベロップメントマネージャー

宮嵜 洋志氏

TXOne Networks Japan合同会社

業務執行役員 ビジネス戦略担当 兼 マーケティング本部長

今野 尊之氏

PwCコンサルティング合同会社

シニアマネージャー

茂山 高宏

(左から)茂山 高宏、芦矢 悠司氏、宮嵜 洋志氏、今野 尊之氏

茂山:

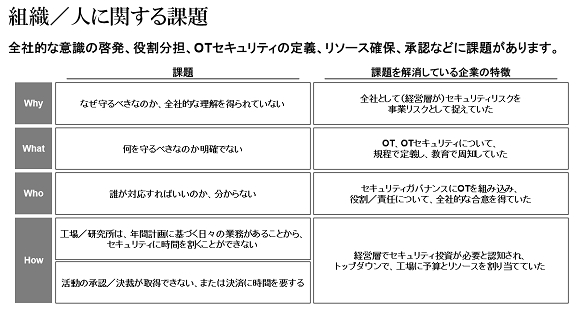

最初にOTセキュリティを取り巻く現状を整理させてください。右の図はOTセキュリティが抱える課題とその対策です。IT環境と比較してすぐに脆弱性を修正できないOT環境は、攻撃者にとって攻めやすい環境です。特に近年はサプライチェーンの中で自社では対策を講じられない中堅・小規模企業の製造ラインや海外の工場が攻撃ターゲットになっています。

最初にお伺いしたいのですが、皆さんのクライアントはOTセキュリティをどのように捉えていらっしゃいますか。

芦矢:

クライアントの傾向として、OTセキュリティを促進するポイントは以下の3つがあると捉えています。

1.政府からのガイドラインおよび指導

2.セキュリティインシデント発生の対応

3.DXの推進

現在は製造系企業でもDX推進室といった専門部署を設け、生産現場に対してさまざまな指示を出す企業も少なくありません。生産現場でもそうした要望に応えるべく、目的意識を持って対応されています。

ただし、日本と海外の工場を比較すると、日本のOTセキュリティはスモールスタートになっている印象です。欧米企業では本社の決定に従って全社展開が一気に進みます。翻って日本の場合は工場長や生産部門のトップがイニシアチブを取るため、少しずつ歩を進める傾向にあります。

宮嵜:

私たちのクライアントを見ると、重要インフラ14業種(※)に属する企業は積極的にOTセキュリティに取り組んでいます。一方、人材や予算のリソースをシステムの運用・維持管理などに優先的に割くため、十分なリソースがなく、追加対策ができないという課題もあります。経営層がセキュリティ対策をコストと捉え、「売上に直結しない領域には予算を割かない」と判断するケースですね。

また芦矢さんもご指摘されたとおり、管理責任が各生産ラインに委ねられ、全体を統括するセクションやチームが組成されていないといったケースもあります。これでは課題解決に時間がかかるだけでなく、どこかで抜けや漏れがあっても把握できなくなってしまいます。

今野:

私たちもグローバルでビジネスを展開していますが、欧米企業は意思決定のスピードが圧倒的に速いです。それには経営層のリーダーシップとサイバーセキュリティに関する危機意識、社内におけるサイバーセキュリティの優先順位に違いがあると感じています。

もう1つは日本企業におけるシステム構築・運用のあり方の違いです。日本ではシステムの構築・運用・保守をSIerやパートナーに頼るケースが多く、企業内に自社システムやサイバーセキュリティに関するノウハウが蓄積されていないのです。そうした背景も、諸外国に比べてスピード感が鈍っている要因だと感じています。

※重要インフラ14業種……国民生活や経済活動の基盤となるインフラであり、機能停止よって国民生活に大きな混乱を招くと見込まれるもの。日本政府は「情報通信」「金融」「航空」「空港」「鉄道」「電力」「ガス」「政府・行政サービス(地方公共団体を含む)」「医療」「水道」「物流」「化学」「クレジット」「石油」を重要インフラとしている。

【参考】https://www.nikkei.com/article/DGXKZO40052720W9A110C1EA2000/?n_cid=DSREA001

Nozomi Networks. Inc Country Manager, Japan 芦矢 悠司氏

Tenable Network Security Japan株式会社 ビジネスディベロップメントマネージャー 宮嵜 洋志氏

茂山:

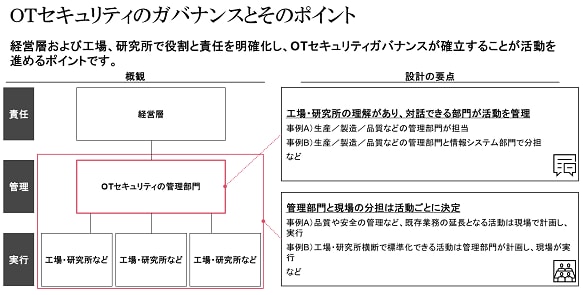

では次に、OTセキュリティのガバナンスとそのポイントについて見解を聞かせてください。PwCではOTセキュリティのガバナンスを実現するには「責任」「管理」「実行」の役割を明確化し、活動の特性に応じて管理部門と現場の分担を決定していくことが重要だと捉えています。この点はいかがでしょうか。

宮嵜:

IT部門とOT部門の連携ができている企業は、ガバナンスが効いていると感じています。製造業の場合、生産ラインを担当している方の“声”はとても大きく、ともするとIT部門の話を聞いてもらえないケースもあります。ただしこうした環境では情報共有が十分ではなく、組織がサイロ化してしまう傾向にあります。そうした中で部門間の連携がスムーズで、対策を全方位的に打てる「権限委任されたチーム」がある企業は、迅速に課題解決ができていると感じています。

今野:

企業内におけるOTセキュリティの役割と責任は、クライアント自身も模索しているという印象です。例えば、ある企業ではIT部門が工場現場のセキュリティを統括しています。また、さらに取り組みが進んでいる企業の中には、OTの製造現場にセキュリティ専任者を設置したり、「DX推進」という名のもとに、組織横断的にデジタル化を推進していたりする企業もあります。

茂山:

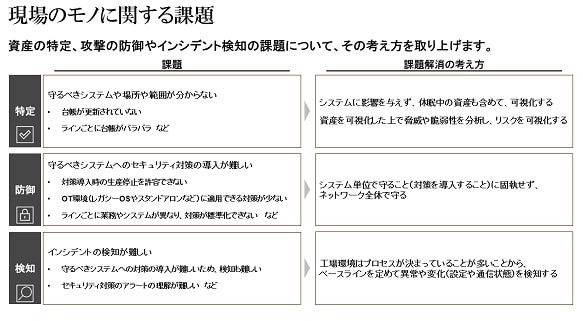

次に現場のモノに関する課題についてお伺いします。右図は何らかのモノが攻撃された場合の対処について、その課題と解決策をまとめたものです。攻撃防御やインシデント検知の課題として挙げられるのは、「守るべきモノの優先順位や範囲が決められない」「ITと比較してOTは停止させられず、セキュリティ対策の導入が難しい」「アタックサーフェイスが多種多様であるためインシデント検知が難しい」などです。

宮嵜:

ご指摘のとおりです。「防御範囲やインシデントの特定」の観点でお話しすると、私たちの独自調査でも、守るべきシステムや場所(範囲)の特定について悩みを抱えている企業は多いという結果が出ています。例えば、防御すべきシステムとして管理しなければならない範囲でも、定期的に脆弱性スキャンを実施するといった対策を講じている企業は半数以下です。

こうした課題を解決するには、可視化が不可欠であると考えています。物理的な資産の可視化だけではなく、そこに内在するセキュリティ上の脅威や脆弱性情報も可視化して管理し、どの脆弱性に即時対応すべきかを正確に把握します。そしてそれらを定期的に監視することで、安定稼働している状態から逸脱した場合に異常を特定できるのです。

茂山:

次に今野さんにお伺いしたいのですが、「防御」の観点ではいかがでしょうか。

今野:

まず、OT環境に対するセキュリティ対策は、IT環境とは異なるアプローチが必要であることを理解しなければなりません。私たちはOT環境に対するセキュリティのコンセプトを「OTゼロトラスト」と呼んでいます。資産のあらゆるライフサイクルのステージで「常に疑い・常に検証していく」というアプローチです。つまり「オンボーディング」「ステージング」「製造」「メンテナンス」のライフサイクルごとに、各デバイスを常に疑って、逐一検証することが重要だと考えています。

茂山:

施策のライフサイクルに「オンボーディング」も包含するということは、出荷前の段階からマルウェアを検査するということですよね。具体的にはどのようなことを実施するのですか。

今野:

USB型セキュリティ装置による出荷前検査です。例えば、ハードウエアベンダーがランサムウェアに感染している古いOSを基盤として採用しており、そのハードウェアを工場内ネットワークに接続したところ、システムがランサムウェアに感染してしまう可能性があります。

この場合、古いOSを採用しないことも重要な対策の1つですが、OTの場合には何らかの理由で古いOSを採用せざる得ないこともあります。ですから「古いOSはウイルス感染の可能性がある」と常に疑い、検査をしてから納入することを推奨しています。

茂山:

芦矢さんにお伺いしたいのですが、OTシステムに対する攻撃は「検知」が難しいと言われています。この課題にはどのように取り組めばよいとお考えですか。

TXOne Networks Japan合同会社 業務執行役員 ビジネス戦略担当 兼 マーケティング本部長 今野 尊之氏

芦矢:

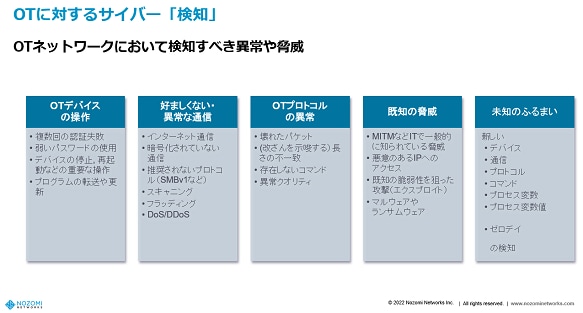

はい。OTネットワークにおける検知すべき異常や脅威を、これまでの経験則を踏まえて説明します。右図はOTネットワークにおいて検知すべき異常や脅威をまとめたものです。

ここで注目していただきたいのは、一番右側にある「未知のふるまい」です。例えば既知の脅威への対策は、ファイアウォールやスイッチなどが挙げられます。しかし、未知のふるまいは捉えることが難しく、迅速な対応ができません。

私たちは、OT環境においてもゼロデイ攻撃に対応できるようにする必要があると考えています。そのためには新しいデバイスや通信、プロトコル、コマンド、プロセス変数だけでなく、機器の通信の値までを可視化し、通常とは異なるふるまいがあれば、すぐに対応できるよう準備しておく必要があります。

茂山:

次にインシデントを検知したあとの対応についてお考えを聞かせてください。今野さんはどのような対応が有効だとお考えでしょうか。

今野:

「特定」と「検知」で現状を把握し、正しい対処を実行するのは非常に重要なアクションだと考えます。一方、実際の工場現場は生産性や可用性、オペレーションの継続を最優先にします。ですから、ウイルスやマルウェアが検知されたからといって、いきなり全てのシステムを停止することは現実的ではありません。まずはウイルスやマルウェアが生産現場に影響を与えないために、その直前でいかに防御することが重要です。この領域は私たちが最も注力している分野です。

茂山:

それでは今後、社会に対してOTセキュリティの重要性を幅広く浸透させるためには何が必要であるとお考えでしょうか。

芦矢:

OTセキュリティは1社だけが旗を振っても社会に浸透しません。ですから、OTセキュリティ製品を手掛けるベンダーの方々とともに業界全体を盛り上げて、クライアントのOTセキュリティの感度が上がるように寄与したいと考えています。

宮嵜:

私がOTセキュリティに携わったのは5年前です。当時と現在を比較すると、現在はクライアントのセキュリティに対する感度も非常に高まっていると感じています。

芦矢さんもご指摘のとおり、OTセキュリティは1社だけががんばるのではなく、各社が得意とする領域のソリューションをクライアントの環境に合わせて提供し、OTベンダー同士がうまく連携しながら対応する必要があると考えます。それがひいては日本のインフラ全体を守ることになると確信しています。

今野:

本日の議題にもありましたとおり、クライアントも「自社の何を守るべきか」「どのように対処すべきか」「誰が責任を持つべきか」といったポイントに悩まれています。私も皆さんと同様にOTセキュリティ市場を活性化し、クライアントの課題解決を目標としているベンダーが増えていくことを期待しています。

そうすることでクライアントの相談窓口も増えてきますし、パートナー企業も増えるからです。同時にベンダー間でも対話を重ねながらセキュリティインシデント事例などの情報を共有し、クライアントの課題解決に貢献したいと考えています。

茂山:

PwCも日本の生産現場やインフラを守ることに貢献できるよう邁進していきます。本日はありがとうございました。

PwCコンサルティング合同会社 シニアマネージャー 茂山 高宏

茂山 高宏

ディレクター, PwCコンサルティング合同会社

{{item.text}}

{{item.text}}

{{item.text}}

{{item.text}}