セキュアクラウド推進支援

セキュリティ・バイ・デザインを実現するクラウド推進体制の構築

クラウドサービス利用の現状と課題

近年、高い可用性やコスト削減などを目的として、日本国内におけるクラウドサービスの利用率がますます上昇しています。(※1)

またクラウドサービスの利用範囲も拡大し、基幹業務システムにクラウドサービスを採用する意向があると回答した企業は45%に上ります。(※2)

クラウドサービスの利用率が上昇している一因には、「開発の容易性」と「迅速なサービス提供の要求」を背景に、ビジネス部門がIT部門に代わるシステム開発の主導部門として積極的に利用しているという情勢があります。

しかし、多数のビジネス部門が個別にシステムを開発、サービスを提供する状況にIT部門が対応できず、結果として脆弱性が発現し、「ITガバナンスの利かないシステム」が増加するという状況が生まれています。

これは日本国内にとどまらない、グローバルレベルでの課題であり、例えばクラウドサービスの設定ミスによる機密情報・個人情報の漏えい事例が世界中で多数報道されています。

ビジネスを成功に導くためのクラウドサービスを、その特性である開発容易性・迅速性を損なわずにセキュアに利用するためには、従来とは異なるデザインと体制が必要になります。

出典:

(※1)総務省 平成30年情報通信白書 2013年の33.0%から、2017年には56.9%まで約20ポイント増

(※2)IDC's Japan Enterprise Infrastructure Demand Survey, 4/2018

セキュリティ・バイ・デザイン(Security by Design)の必要性

セキュリティを確保するには、セキュリティ・バイ・デザインと言われる概念を取り入れることが近道です。セキュリティ・バイ・デザインは、「情報セキュリティを企画・設計段階から確保するための方策」と定義されています。ビジネスニーズや想定されるリスクに正しく対処・対応するための設定をあらかじめモジュール化し、ビジネス部門はそれらのモジュールを活用したサービス開発を行うことで、サービス開始直前に露見するセキュリティ設定の誤りや、サービス開始後のセキュリティ事故を予防します。

セキュリティ・バイ・デザインによるクラウド活用の取り組み

セキュリティ・バイ・デザインを開発プロセスに取り込むためには、以下の活動が必要になります。

1)クラウドセキュリティ設計の標準化

属人的なアーキテクチャによる脆弱性の発生を防止するため、セキュリティを担保したクラウドアーキテクチャの設計リファレンスを作成します。

さらに、リファレンスに則ったアーキテクチャ構成をアセット化(カタログ化)し、利用者に提供します。

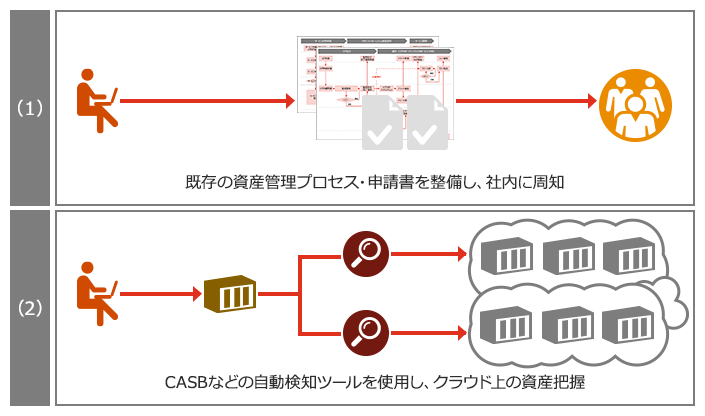

2)資産管理プロセスの整備

社内におけるクラウド環境上の資産を可視化するため、CASBなどの自動検知ツールを使用し、資産管理プロセスの自動化を図ります。

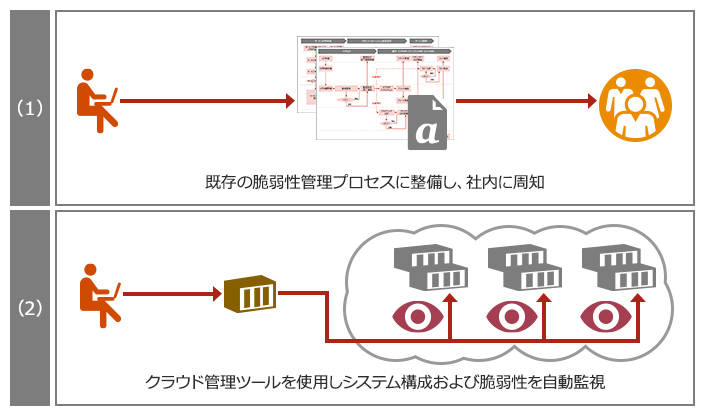

3)脆弱性管理プロセスの整備

クラウド環境上での短期間での開発とリリースに対応するため、クラウド環境に対応した構成管理ツールの導入・脆弱性管理プロセスを整備し、システム構成および脆弱性監視の自動化を行います。

4)インシデント対応プロセス・体制の整備

クラウドの責任共有モデルや、各クラウドサービスとの責任範囲をインシデント対応マニュアルに取り込みます。加えて、クラウドのスキルセットを持ったメンバーをアサインまたは連携体制を確立することで、オンプレ・クラウドのハイブリッド環境に対応できるインシデント態勢を構築します。

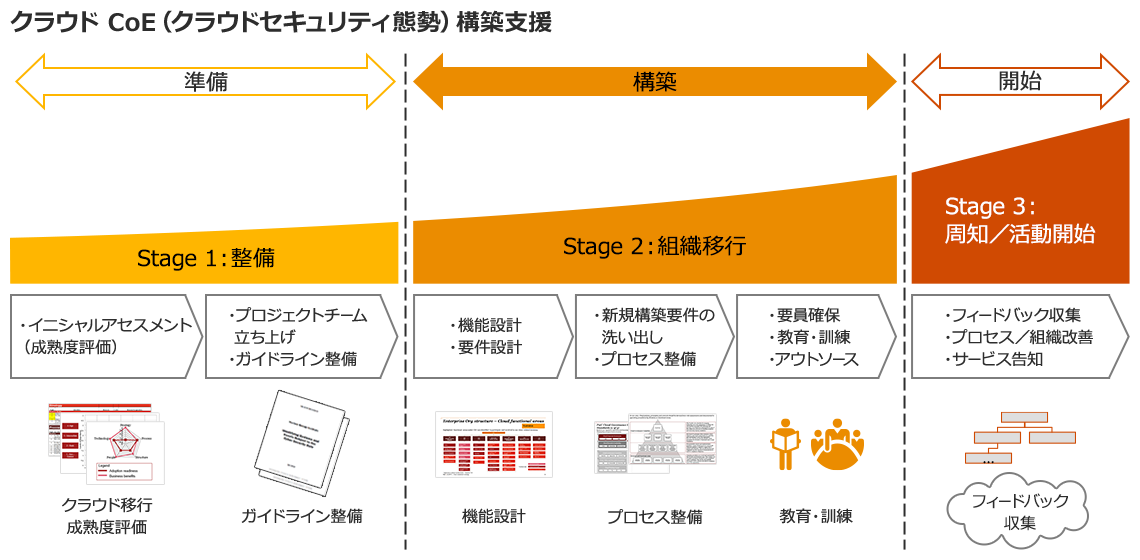

5)クラウドセキュリティ専門組織の構築

クラウドサービスの長所を損なうことなく、迅速にセキュアなサービス開発を実現するためには、セキュリティ・バイ・デザインによるクラウド活用の取り組みを専門とする組織、『クラウドCoE(センター・オブ・エクセレンス)』の構築が必要です。

PwCの支援内容

PwCでは、クラウドセキュリティ専門組織の構築に向け、「クラウド CoE 構築支援」「クラウド移行成熟度評価」「セキュア開発プロセス構築支援」を支援します。

関連サービス

クラウド アドバイザリー&アシュアランス

AWS、MS、Salesforce、Google、SAP、Oracleなどのクラウド利用に伴うガバナンス・リスク・コンプライアンスといった課題への対応支援をクラウド アドバイザリー&アシュアランスサービスとして提供しております。

クラウドトランスフォーメーション

DXをテクノロジーの導入で終わらせない。アジャイルとクラウド活用によって、組織構造やビジネスプロセスの抜本的な"変革"を支援します。

サイバーセキュリティ&プライバシー

日本企業がDXを推進し、ビジネスを持続的に成長させていくためには、デジタル時代において必要とされる信頼、すなわち「デジタルトラスト」の構築が求められています。PwCは、サイバーセキュリティ、プライバシー、データの安全性、信頼性などさまざまな観点から、クライアントのデジタルトラスト構築を支援します。