{{item.title}}

{{item.text}}

{{item.text}}

2021-12-07

今、自動車業界は「100年に一度の大変革時代」を迎えていると言われています。コネクテッドカーや自動運転車など、外部ネットワークに常時接続し、さまざまな価値を提供する車両の開発が進められています。しかし、同時に懸念されているのが、これらの車両に対するサイバー攻撃です。では、サイバーセキュリティ対策を強化し、安心・安全な車両を提供するために、自動車業界ではどのような取り組みを進められているのでしょうか。今回は2021年7月に正式発足した「一般社団法人J-Auto-ISAC」でサポートセンター長を務める中島一樹氏に、J-Auto-ISACの活動内容についてお話を伺いました。(本文敬称略)

対談者

一般社団法人 J-Auto-ISAC サポートセンター長

中島 一樹氏

PwCコンサルティング合同会社 テクノロジーコンサルティング パートナー

丸山 満彦

(左から) 中島 一樹氏、丸山 満彦

丸山:

中島さんは「Japan AutomotiveISAC」(略称J-Auto-ISAC、主に自動車に関わるサイバーセキュリティ情報の収集・分析を行う)の設立にも関わっていたとお伺いしていますが、J-Auto-ISAC設立の背景を教えていただけませんか。

中島:

1つのきっかけになったのは、2013年の「DEF CON」です。ハッカーの祭典と言われるDEF CONで、ある日本車のハッキング手法が公開されました。コネクテッドカーや自動運転自動車の開発が進む中、これをきっかけに日本国内でも車両サイバーセキュリティの必要性が指摘され、各社の中で議論が始まりました。

丸山:

自動車業界にとってサイバーセキュリティは、これまでになかった領域です。DEF CONでは、2015年にもある四輪駆動車のコネクテッドカーシステムに脆弱性があることが公開されました。この脆弱性を悪用すれば、エンジンやブレーキなどを外部から自在に操作できるとして、該当車種140万台がリコールされました。ソフトウェアの脆弱性1つで、これまで築き上げてきた自動車業界の「安全性」が根底から脅かされたのを覚えています。

中島:

自動車業界には自動車メーカーの団体である日本自動車工業会(JAMA)や日本自動車部品工業会(JAPIA)など、多くの業界団体があります。自動車の技術はもちろんITを課題として取り扱う組織はありましたが、車両のサイバーセキュリティはちょうど真ん中で、どちらの領域からも手を出し難く、また自動車メーカーとサプライヤーの協力が不可欠なテーマであるため、議論をする場をつくるところからのスタートになりました。

2017年にJAMAの中に「ワーキンググループ」を新設して議論を進め、自動車メーカー全14社、それからJAPIAと連携して順に理解者、協力者を増やしていきました。

またサイバーセキュリティは、IT事業者が先行して取り組んでいる領域です。そのような状況の中で、JPCERT/CC(Japan Computer Emergency Response Team Coordination Center)やテレコムISAC(現、ICT-ISAC)をはじめとするIT分野の方たちから、「サイバーセキュリティ情報を共有する自動車業界の受け皿的な組織が欲しい」という要請がありました。

そして2021年2月に一般社団法人 J-Auto-ISACを正式に設立し、2021年7月から本格的な活動を開始しました。

丸山:

J-Auto-ISACは活動内容として、「セキュリティインシデントの発生および被害拡大の抑止」「サイバーセキュリティ施策の企画・立案および支援」「サイバーセキュリティ人材の育成施策の企画・立案および支援」「体制整備の支援」「外部連携」を掲げています。米国では2016年にAuto-ISACが設立されましたが、J-Auto-ISACを設立するにあたり、米国のAuto-ISACを参考にしたのでしょうか。

中島:

ISAC(Information Sharing and Analysis Center)という概念は米国発祥です。米国のAuto-ISACには米国の自動車メーカーだけではなく、米国で自動車を販売している日韓欧の自動車メーカーやサプライヤーも加盟しています。実は、米国のAuto-ISACからは、「わざわざ日本でAuto-ISACを設立する必要はないのでは」という声も聞きました。しかし、米国では販売していない自動車メーカーや日本国内限定車種もあります。軽自動車がその一例です。またインシデント対応はスピード勝負ですから、米国との時差は致命的です。そこで日本独自のAuto-ISACを設立したのです。

一般社団法人 J-Auto-ISAC サポートセンター長 中島 一樹氏

PwCコンサルティング合同会社 テクノロジーコンサルティング パートナー 丸山 満彦

丸山:

J-Auto-ISACは、どのような組織体制になっているのでしょうか。

中島:

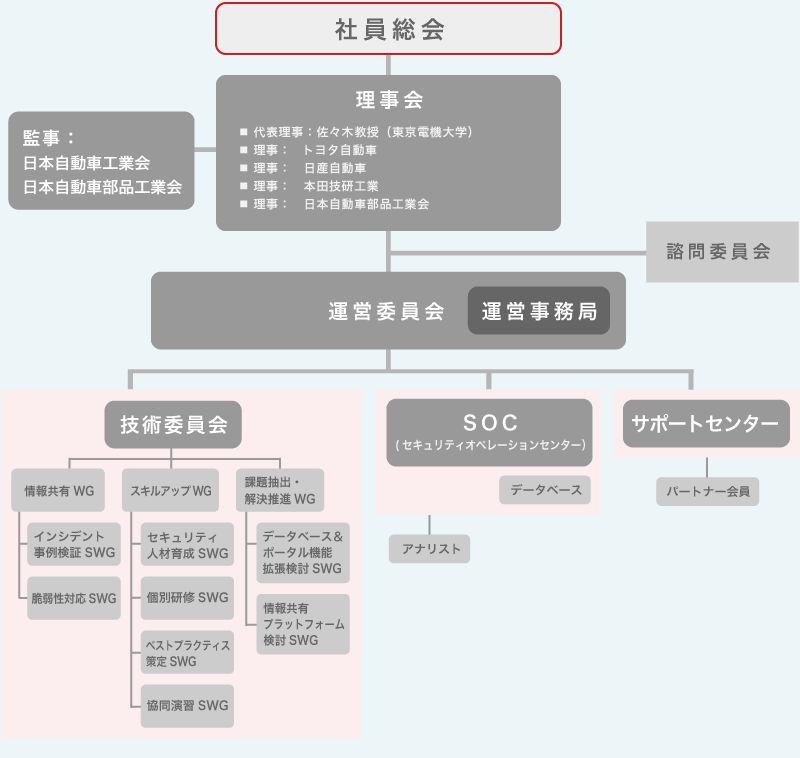

理事会や運営委員会の下に「技術委員会」「SOC(セキュリティオペレーションセンター)」「サポートセンター」があり、その3組織が実質的な活動の場になっています。会員社数は96社(2021年10月時点)で、会員企業には自動車メーカーや「Tier1」(一次請け)と呼ばれる大手サプライヤーだけでなく、ソフトウェア企業やPwCのような車両サイバーセキュリティに関して深い知見を持った企業も名を連ねています。

引用 J-Auto-ISAC のWebサイトより https://j-auto-isac.or.jp/about/

丸山:

自動車業界でサイバーセキュリティはどのように受け止められているのでしょうか。私も自動車業界の方とサイバーセキュリティについて話す機会があるのですが、企業によってかなりの“温度差”があると感じています。

たとえば、自動車メーカーやTier1のサプライヤーならば、ある程度のサイバーインテリジェンスを自社で実施できます。しかし、日本の自動車業界は階層状のサプライチェーンで支えられています。Tier 2やTier 3以降のサプライヤーの方々が、車両サイバーセキュリティに対して当事者意識を持ち、対応するのは難しいのではないでしょうか。

中島:

ご指摘のとおりです。私はJ-Auto-ISACのサポートセンターに属しているのですが、主な活動内容は「教育」と「啓発」です。脅威情報や脆弱性情報を共有しても、自社での対応は難しいという企業が大半です。さらに言えば、「脅威情報や脆弱性情報にいかに対応すべきか」という議論が進んでいない企業も少なくありません。ですから、まずは車両サイバーセキュリティに対する意識の底上げを図ることが私の役割です。

丸山:

底上げが最も必要な領域は何ですか。

中島:

車両のソフトウェアに関わる全ての事業者が対象になります。自動車産業に携わる日本企業はおおよそ8万から10万社あるといわれています。さらに従来型の資材や金属加工を主とするサプライヤーより、ソフトウェアを扱うサプライヤーの数が多くなっているようです。私たちの当面のミッションは「車両サイバーセキュリティは自動車業界全体で取り組む課題」であることを幅広く周知することです。

丸山:

一方で、サプライヤー同士の情報共有には課題もあるのではないでしょうか。サイバーセキュリティ対策の領域では加盟各社の連携は重要ですが、加盟社の中には直接の競合相手もいます。「競争領域」と「協調領域」の棲み分けについてはどのように考えていますか。

中島:

収集し、分析した情報をどのように共有していくかは重要な課題です。たとえば、「あの会社はあのソフトウェアを利用している」など、経営の根幹に関わる情報を競合企業に知られるようなことは避けなければいけません。現在はデータベースを構築して脆弱性情報や週次レポートなどの情報を格納し、会員企業が閲覧する形にしています。

丸山:

車両サイバーセキュリティは、外部環境のほうが先行して取り組んでいる印象を持ちます。たとえば、2020年6月に開催された国連の自動車基準調和世界フォーラム(WP29)会議では、「サイバーセキュリティ及びソフトウェアアップデートの国際基準(UN規則)」が成立しました*1。同規則は車両の「型式認可」を受ける際に、自動車メーカーがサイバーセキュリティ体制や仕組みを整備し、認証されたプロセスに沿って車両が開発・生産されているか、業務管理システム(Cyber Security Management System:CSMS)を構築しているか、また車両に搭載されたECU(Electronic Control UNIT)のソフトウェアを安全にアップデートするために必要な環境を構築しているかを確認するものです*2。

中島:

日本ではUN規則を踏まえて、2022年7月以降に新たに発売され、外部との通信でソフトウェアアップデートができる車両に対しては、サイバーセキュリティとソフトウェアアップデートの法規の双方が適用されます。つまり、該当する自動車メーカーやサプライヤーにとっては、厳しい対応が迫られています。

丸山:

PwCが2021年6月に実施した「WP29 サイバーセキュリティ法規―CSMS対応の実態調査」によると、完成車メーカーの80%はCSMS対応に着手していました。しかし、サプライヤーで対応しているのは49%でした*3。

中島:

UN規則への対応に関する啓発活動も、J-Auto-ISACで実施したいと考えています。UN規則は車載システムに搭載するソフトウェアの全てのサプライヤーにも関係します。しかし、ご指摘の通りソフトウェアのサプライヤーでCSMSの対応が完了している会社は少ないでしょう。それどころか、サプライチェーン全体を見渡せばWP29の議論自体を知らない会社も少なくないようです。

丸山:

自動運転自動車やコネクテッドカーが普及すれば、これまで自動車産業と縁のなかった企業も関わるようになります。そうした企業に対する啓発活動もJ-Auto-ISACは実施していくのでしょうか。

中島:

はい。特にMaaS(Mobility as a Service)に参入する事業者にはサイバーセキュリティの重要性をよく理解してもらわなければいけません。たとえば、コネクテッドカーをシェアする場合には、MaaS事業者もUN規則に準拠する必要があります。

さらに今後はベンチャー企業が手掛ける「空飛ぶ車」も登場してきます。すでに日本やドイツでは実用化に向けた最終段階に入っており、販売価格も公開されています。こうした企業にも自動車業界の「セーフティ(安全性)」に対する考え方を理解してもらわなければなりません。

丸山:

車載システムと一般的なITシステムの脆弱性で決定的に異なるのは、「ハッキングされたら人命にかかわる」ことです。ITシステムもダウンすることはありますが、ソフトウェア開発に携わる担当者は「ソフトウェアの脆弱性が人の命に関わる」とは考えていませんよね。

中島:

車載システムでもオーディオやビデオなどのエンターテインメントを提供する「車載インフォテインメント」と、「走る・曲がる・止まる」という車両の走行機能を司る車載ECU(Engine Control Unit)を制御するソフトウェアでは安全性に対する要求レベルが全く異なります。

自動車エンジニアは「安全第一」が叩き込まれているので、セーフティに対する意識が高く、自動車業界の人に「自動車の安全性にとって車両サイバーセキュリティは大切です」と伝えれば、その重要性を理解してもらえます。しかし、他業界からの新規参入者には、丁寧な説明が必要だと思われます。

丸山:

そうした意味では、今まで以上にサプライチェーンマネジメントが重要になりますね。

中島:

先ほど日本の自動車業界は階層状のサプライチェーンによって支えられているとの指摘がありましたが、新規に参入するソフトウェア企業は、既存サプライチェーンの“外の存在”でした。ですから、これまで階層構造で培ってきた管理手法が通用しなくなります。

これまで自動車部品は「品質」「コスト」「納期」の3つのポイントで管理されてきました。しかし、ソフトウェアの品質は、外からは見えない上に、納入後、何年も経ってからプログラムの不良が発見される場合があります。またコネクテッドカーの車載情報システムは、オープンソースソフトウェア(OSS)が使用されることも多く、自動車メーカーはソフトウェアの脆弱性が公開されても、すぐに初動を開始することが難しいのです。

丸山:

米国では「SBOM(Software Bill of Materials:ソフトウェア部品表)」を活用して車載ソフトに含まれる脆弱性を管理しようという動きが高まっています。日本ではいかがでしょうか。

中島:

SBOMは車載システムで使用しているソフトウェアの構成要素を一元的に可視化しようという考え方です。しかし、大手自動車メーカーは数十種類の車両を販売しており、さらにモデルチェンジやグレードによって使用しているソフトウェアが異なる場合もあり、管理対象は膨大になります。

さらに、これまでに販売された車両も考えると、難易度はさらに上がります。

丸山:

とはいえ、自動車メーカーは「自社で販売する自動車の制御システムにどのようなソフトウェアが組み込まれているか」は管理しなければなりませんよね。

中島:

話は少しずれますが、近年、チョコレートの製造で「Bean to Bar」という手法が注目されています。これは原料であるカカオ豆農園の選定から製造販売までを自社で一貫して管理するもので、チョコレートのメーカーは原料から製造、店舗に並ぶまでのトレーサビリティを実現しています。自動車業界でも他業種に学ぶ積極的な姿勢が求められると思います。

丸山:

何が入っているかわからないものを消費者は食べたくありません。同じように、どんなソフトウェアが入っているのかわからない自動運転自動車には乗りたくないですよね。自動車製造に携わる全ての企業は、車両サイバーセキュリティに対して強い責任感を持つ必要があると思います。「ウチは要件どおりに開発しました。納品したら終わりです。それが何に使われているかは知りません」という姿勢ではこれからの自動車サプライヤーは難しいと思います。

中島:

取引先から「セキュリティを意識したソフトウェア開発を心がけてください」とお願いされても、個社で具現化するのは困難です。今後は、業界全体で「セキュリティ意識を高める」仕組みを構築する必要があるでしょう。同時に、不具合や脆弱性が発覚したら迅速に情報を共有し、業界全体で対応することが重要だと考えます。

自動車に関する国際法規であるWP29 UNR155に適合するため、車両OEMとサプライヤーは、適切なサイバーセキュリティ要件を導出し、それを満たす製品を開発することが求められています。PwCが提供する「WP29 Cyber Security Management System(CSMS)支援プラットフォーム」は、セキュアな製品開発において最も重要である脅威分析を効率的に実施するためのウェブツールであり、脅威や攻撃に関する最新の情報を提供します。

車両のデジタル革命によって、次世代のモビリティ社会が形作られる一方で、各国の政策や規制により変化の速度が決定されている面があります。その要因の一つがサイバーセキュリティへの懸念です。

車両サイバーセキュリティに関する国際規格や製品ライフサイクルにおける重要論点の解説やクライアントとの対談を通じ、車両サイバーセキュリティの将来をひもときます。

{{item.text}}

{{item.text}}

{{item.text}}

{{item.text}}