{{item.title}}

{{item.text}}

{{item.text}}

2023-02-06

国連欧州経済委員会(United Nations Economic Commission for Europe)の自動車基準調和世界フォーラム(WP29)は2021年1月、自動車のサイバーセキュリティ対応の国連標準「UNR155」を策定しました。これにより、自動車メーカーには製品ライフサイクル全般を通じたセキュリティプロセスを構築し、セキュリティ対策を講じることが義務となりました。本連載「車両サイバーセキュリティの未来」ではUNR155のインパクトと車両サイバーセキュリティの未来をテーマに、自動車業界のキーマンをお招きして車両セキュリティ活動に関する知見や今後の展望などを伺います。今回はJ-Auto-ISAC情報収集・分析センター(SOC)でセンター長を務める井上弘敏氏と、UNR155適用で自動車業界に求められる対応について議論を深めました。

【参照URL】

https://www.pwc.com/jp/ja/services/digital-trust/cyber-security-consulting/unr155-wp29-csms.html

対談者

J-Auto-ISAC 情報収集・分析センター(SOC) センター長

井上 弘敏氏

PwCコンサルティング合同会社

ディレクター 奥山 謙

PwCコンサルティング合同会社

シニアマネージャー 納富 央

※法人名、役職、インタビューの内容などは掲載当時のものです。

(左から)納富 央、 井上 弘敏氏、奥山 謙

奥山:

最初に、自動車のサイバーセキュリティ法規を取り巻く状況の変化について教えてください。2021年1月に策定された「UNR155」(※1)は、日本の自動車業界にどのような影響を与えていますか。

井上:

UNR155が策定されたことで、2022年7月以降に発売される新型車に対し、製品ライフサイクル全般を通じたセキュリティプロセス構築とセキュリティ対策が義務づけられるようになりました。これにより自動車メーカーやサプライヤは、UNR155で求められるサイバーセキュリティ体制の構築や運用だけでなく、UNR155で定められたプロセスが該当車両の開発や運用時に適用されていることを説明する必要があります。

もちろん、これまでも自動車メーカーは「Tier1」と呼ばれる大手サプライヤーなどとともに車両セキュリティ対策に取り組んできました。しかし、UNR155が策定されたことで、セキュリティ対応はさらに一歩進んだと感じています。

奥山:

UNR155は自動車メーカーやサプライヤに対し、製品出荷後のインシデントに対応することも求めています。井上さんは自動車業界におけるインシデント対応の必要性を、どのように捉えていらっしゃいますか。

井上:

ITシステムを狙ったサイバー攻撃と比較し、車載システムに対する攻撃はそれほど多く報告されていません。しかし、車載システムに対する脅威・脆弱性情報は日々報告されています。これらの情報を軽んじた結果、車載システムがハッキングされるような事態が生じれば、人命にかかわる大事故につながりかねません。

そうした観点からも自動車メーカーは、製品出荷後に発覚した脅威・脆弱性にも対応していかなければなりません。そのためには自社の車両に対する情報をリアルタイムで検知できるような体制を構築し、情報収集能力を強化する必要があると考えています。

納富:

サイバー攻撃に対峙するには、攻撃や脆弱性情報の収集・分析が不可欠です。自動車業界には日本自動車工業会(JAMA)や日本自動車部品工業会(JAPIA)など多くの業界団体がありますが、こうした団体でも車載セキュリティの情報を共有しているのでしょうか。

井上:

JAMAにおいても会員企業同士で脅威・脆弱性情報を共有する試みを実施していましたが、基本的には各自動車メーカーが独自に脅威・脆弱性情報を収集していました。「サプライヤを含めた自動車業界全体で情報共有をすべきだ」という意見は以前からありました。そうした背景から誕生したのが、「J-Auto-ISAC」です。

J-Auto-ISAC 情報収集・分析センター(SOC) センター長 井上 弘敏氏

PwCコンサルティング合同会社 ディレクター 奥山 謙

納富:

現在、井上さんはJ-Auto-ISACの情報収集・分析センター長を務めていらっしゃいます。J-Auto-ISACの活動内容を教えてください。

井上:

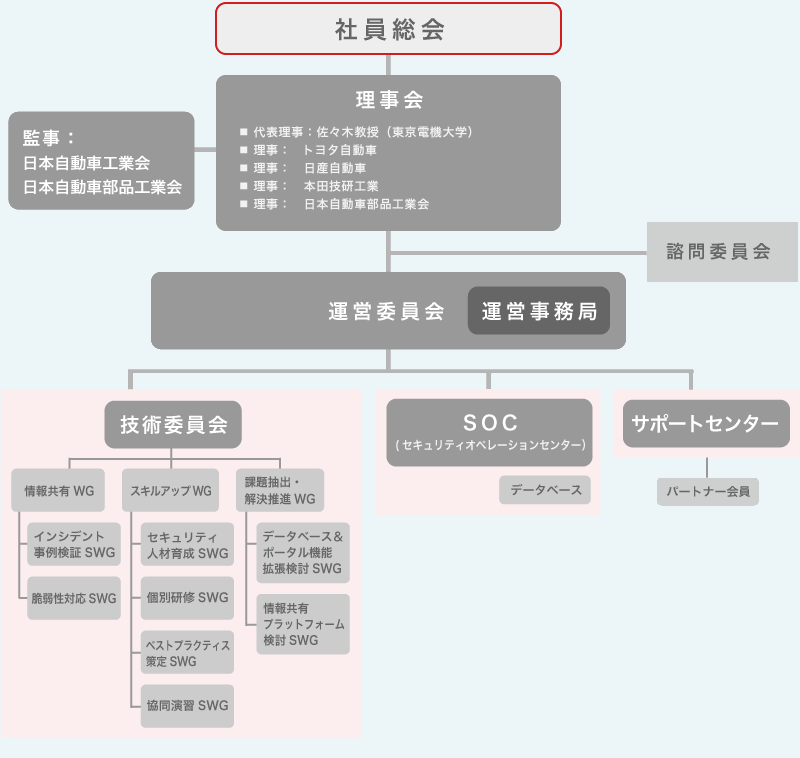

J-Auto-ISACの一般社団法人としての設立は2021年2月ですが、本格的な活動開始は2021年7月からです。組織の概要を説明しますと、理事会と運営委員会の傘下に「技術委員会」「情報収集・分析センター(SOC)」「サポートセンター」があります。実質的な活動はこの3組織が担っています。加盟社数は2022年12月時点で100社を超えています。会員企業には自動車メーカーや「Tier1」と呼ばれる大手サプライヤのほか、ソフトウェア会社もあります。

Japan-Automotive-ISAC 組織概要(出典 apan-Automotive-ISAC)

https://j-auto-isac.or.jp/about/

奥山:

米国では2016年にAuto-ISACが設立されましたが、米国と日本のAuto-ISACで活動内容に違いはあるのですか。

井上:

その質問は多くの方からいただきます。実はJ-Auto-ISAC設立の際、「日本にAuto-ISACは必要なのか」という議論がありました。2016年に設立された米国 Auto-ISACはすでに活動実績がありましたから、「米国 Auto-ISACに各社が参加すればよいのでは」というご意見です。しかし、その場合には日本特有の情報が迅速に取得・対応できないのではないかという懸念がありました。

また、インシデントやセキュリティに関する情報共有はお互いの信頼関係が重要です。ですから、日本国内で会員各社の担当者が直接会って話をできる“場”を確保することが必要でした。

納富:

井上さんはSOCチームに属していらっしゃるのですよね。SOCはどのような役割を担っているのですか。

井上:

情報提供ベンダーさんにて、毎週車両に係る脅威脆弱性情報をまずは500件から600件程度抽出し、抽出した脅威・脆弱性情報をアナリストが更に重要な情報2~3件に絞り込みます。絞り込んだ情報を情報ベンダーさんとSOCにて確認の上で会員の皆さんに提供しています。情報の取捨選択にあたっては、最初にキーワードで絞り込みますが、そのあと「この情報は車両に関係するかどうか」の見極めは人が行っています。この作業は人に依存する部分が多く、スキルが必要な作業です。

例えば、車載機器にも搭載されているメモリに関する不具合情報は多いのですが、それが車載システムに対して具体的にどのような影響を及ぼすのかを判断するには、車載システムに関する知識とセキュリティの知見の双方が必要です。脆弱性情報の提供だけでは「そのリスク度合いはどのくらいか」「その脆弱性に対してどのような攻撃が想定されるか」を見極められません。ですから、単に脆弱性・脅威情報だけでなく可能な範囲で、攻撃メカニズムも分析してレポートするように心がけています。

納富:

J-Auto-ISACには自動車メーカーやTier1だけでなく、Tier 2やTier 3のサプライヤもいらっしゃいます。そうなると知りたい情報の内容や“深さ”は異なりますよね。

井上:

そのとおりです。大きな課題としては、会員の皆さんのセキュリティに対する理解度と関心度にばらつきがあり、そのレベル感を見極めて各会員に必要なレベルの情報を提供することが挙げられます。レポートに対するアンケートやヒアリングを実施すると、「もっと深い分析がほしい」という要望から「セキュリティ用語の説明を充実してほしい」という要望まで、両極端の意見が寄せられます。

レポート作成で重要視しているのは「わかりやすさ」です。レポートを発行する目的の1つに、「セキュリティに対する理解を深めてもらうこと」があります。実は当初レポートを発行した際に、「何が書いてあるのかまったく分からない」という意見も頂きました。「車両サイバーセキュリティに対する理解度の底上げ」もJ-Auto-ISACの重要な責務なのです。

奥山:

少し話を戻しますが、先ほど「J-Auto-ISAC設立の目的は、加盟社の担当者が直接会って話ができる “場”を作ること」というお話がありました。率直な疑問なのですが、会員企業の皆さんは自社製品の脆弱性や自社で発生したインシデント情報を提供してくれるのでしょうか。

井上:

確かに会員の皆さんの中には直接の競合相手もいます。そもそも論なのですが、自動車業界には「業界全体で情報を共有しながら対策を講じる」という文化がまだ根付いていません。ですから、「情報提供をしてください」といっても、それだけではうまくいかないでしょう。ですが、現在のサイバー攻撃は複雑化・巧妙化しており、1社だけで対応するのは困難です。今後は、業界で情報を共有、知見を出し合って素早く適切な対応を決め、対策を行うことが重要だと思います。

UNR155の適用により、車両セキュリティに関する情報共有の必要性は高まります。ですから経営層には「車両セキュリティは自動車業界全体で取り組む課題であり、そのための情報共有は重要である」ことを理解してもらうことが大切です。

奥山:

UNR155の適用にあたり、セキュリティ対策にかかるコスト増への対策と、セキュリティプロセスを意識した効率的な開発・製造・管理が求められるようになります。これを実現するための技術的なアプローチを教えてください。

井上:

いろいろなアプローチがあると思いますが、検討を始めた2つのアプローチがあります。1つはSTIX(Structured Threat Information eXpression)などの機械処理できるフォーマットの活用です。STIXはセキュリティ関連組織での情報交換を目的に、脅威情報を標準化・構造化した形式で記述する規格です。脅威情報を迅速に共有・分析するための手段として注目されており、効率的に情報を収集していくという観点からも、その活用が期待されています。

ただし、STIXなどの利用には課題もあります。その1つが車両セキュリティに必要な情報の欠落です。ですから、車両セキュリティに必要な情報を記述できるフォーマットの整合も必要です。理想は、車両セキュリティに必要な情報と関連する脅威情報を統一フォーマットで記述できることです。

納富:

迅速に対応するという観点からも、フォーマットの統一は重要ですね。

井上:

もう1つは、共有された脆弱性情報が自社製品に該当するかをすぐに判断できる環境の構築です。考えられる手法の一つとしては、SBOM(Software Bill Of Materials:ソフトウェア部品表)の導入が挙げられます。SBOMはシステムで使用しているソフトウェアの構成要素を一元的に可視化するものです。

SBOMが整っていれば、その脆弱性を含んだソフトウェアが自社の車載システムに利用されているのかどうかを瞬時に確認できます。すでに米国ではSBOMを活用する動きはありますし、近々日本でも本格的に導入されるのではないかと思います。ただし、SBOMの運用にも課題はあります。

納富:

どのような課題があるのでしょうか。

井上:

その1つはコストです。SBOMは高額なツールからほぼ無償で利用できるものまでさまざまです。その点、自動車は人命がかかっていますから、一定以上のクオリティの製品を使用する必要があります。そうなるとどうしても高価なツールを導入することになってしまいます。

さらにSBOMは導入して終わりではありません。登録する際のルールを策定し、維持管理する必要があり、それにも一定の時間とコストと教育が必要です。特に、人的リソースが少ないTier 2やTier 3のサプライヤにもSBOMを導入してもらうためには、彼らにとって負担にならないような運用を考える必要があります。

PwCコンサルティング合同会社 シニアマネージャー 納富 央

(左から)奥山 謙、 井上 弘敏氏、納富 央

納富:

最後に、J-Auto-ISACの今後の展望について聞かせてください。

井上:

先述したとおり、目指しているのは「自動車業界全体のセキュリティ意識の向上」です。そのためには積極的な情報共有と継続的な教育が不可欠です。

もう1つは会員同士がより活発にコミュニケーションできる環境を構築し、「お互いの信頼関係をより強固にしていくこと」です。車載システムの脆弱性情報はある意味機密情報ですから、それを共有するにはお互いの信頼関係が大切なのです。

奥山:

PwCでも車載システムのセキュリティを担える人材の育成は重要課題だと位置づけています。

井上:

セキュリティのエキスパートを育成するには、本だけ渡して「学習してください」と言っても無理です。知見のあるエキスパートから直接話を聞き、実際に手を動かすことも重要です。そうした場を作っていくこともJ-Auto-ISACの役割です。

奥山:

PwCの「Technology Laboratory」では体験を通じてさまざまな社会課題の解決アプローチを学び、社会実装する取り組みを行っています。演習を通じて攻撃メカニズムとその防御策を学ぶことが、セキュリティの理解を深める近道だと考えています。

井上:

そうですね。将来的には海外のAuto-ISACや関連する機関とも連携し、防御事例などのハウツーが共有できれば、セキュリティ意識のボトムアップにもつながるでしょう。こうした活動は小さく始めて大きく広げていくことが有効だと思います。

奥山:

サイバー脅威に国境はありません。組織や業界にとどまらず、国を越えて協力できる環境を構築し、攻撃者と対峙していくことが重要ですね。本日はありがとうございました。

※1:国連欧州経済委員会(United Nations Economic Commission for Europe)の自動車基準調和世界フォーラム(WP29)において策定された自動車のサイバーセキュリティ対応の国連標準

https://www.pwc.com/jp/ja/services/digital-trust/cyber-security-consulting/unr155-wp29-csms.html

車両のデジタル革命によって、次世代のモビリティ社会が形作られる一方で、各国の政策や規制により変化の速度が決定されている面があります。その要因の一つがサイバーセキュリティへの懸念です。

車両サイバーセキュリティに関する国際規格や製品ライフサイクルにおける重要論点の解説やクライアントとの対談を通じ、車両サイバーセキュリティの将来をひもときます。

{{item.text}}

{{item.text}}

{{item.text}}

{{item.text}}