{{item.title}}

{{item.text}}

{{item.text}}

先ごろ発行したレポート『車両サイバーセキュリティの未来[PDF 2,635KB]』で伝えるように、車両のデジタル化の進展によって、自動運転車の実現が近づいています。自動運転車の実用化は、ネットワークを活用した高度な自動車走行制御や、自動車に搭載されたソフトウェアのアップデート技術などによって可能となりつつあり、全世界で人の移動や物流などの大変革が迫ってきています。

自動運転機能の安全性を担保する上では、OTA(Over-The-Air)と呼ばれる無線通信を経由したデータの送受信の技術を使用して、ソフトウェアを適時にアップデートすることなどが想定されています。これは通信機能を有するがゆえに、サイバーセキュリティ対策や、ソフトウェアアップデート規格の在り方が重要となってきます。

自動車は国際的な取引によって流通する製品であり、各国基準の調和が取れない状況になってしまうと、個々の国の仕様に合わせた車両の開発が生じ、自動車OEMやサプライヤーの負担が増大することや、高い安全性能を持った自動運転車が普及しづらくなることが考えられます。

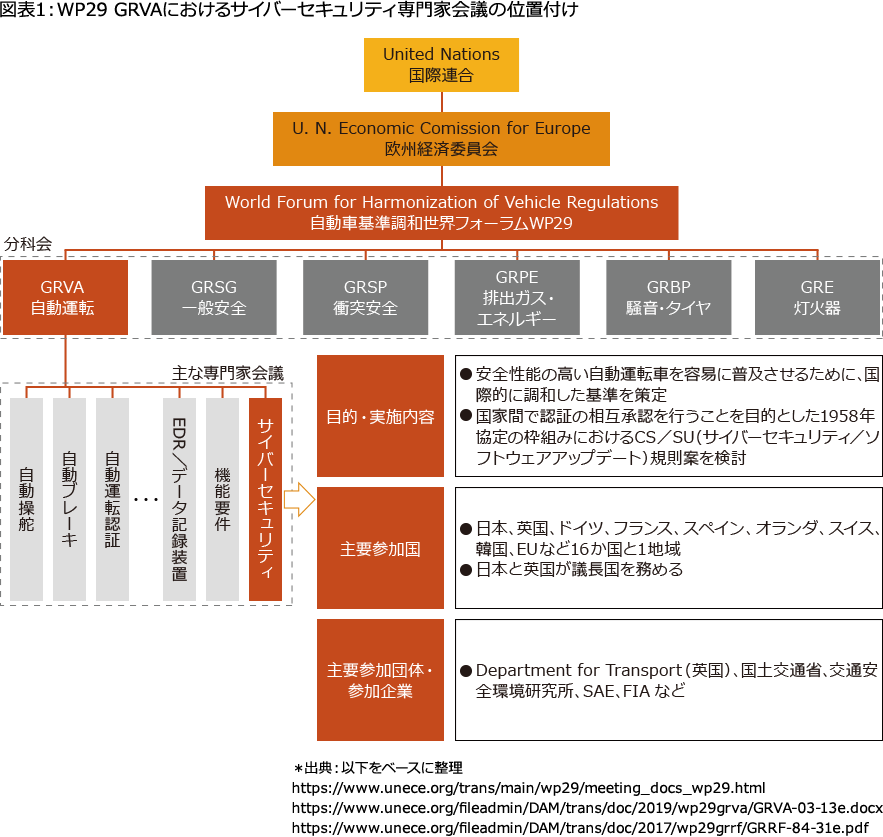

これらに対応するために、国連欧州経済委員会(United Nations Economic Commission for Europe)の「自動車基準調和世界フォーラム(WP29)」の分科会「自動運転(GRVA)」ではサイバーセキュリティ専門家会議が行われ、自動運転車の基準の策定や、国家間で認証の相互承認を行うためのサイバーセキュリティ・ソフトウェアアップデート法規基準が検討されています。日本は英国と共同で、専門家会議の議長を務めています。

本連載ではWP29 GRVAにおけるサイバーセキュリティとソフトウェアアップデート法規基準を題材として、今後、自動車OEMとサプライヤーに実施が求められる施策を紹介していきます。

第1回目はWP29 GRVAの組織の概要、同組織が策定する法規基準の全体像と押さえるべきポイントなどを把握していきます。

自動運転車のサイバーセキュリティとソフトウェアアップデート法規基準の検討は前述の通り、国連欧州経済委員会における自動車基準調和世界フォーラムWP29の分科会であるGRVAのサイバーセキュリティ専門家会議にて行われています。サイバーセキュリティ専門家会議には、日本や英国、EUなど16か国と1地域の政府代表者や、国際自動車連盟(FIA)、米国自動車技術者協会(SAE)などの業界団体、自動車関連会社が参加しています。

GRVAは自動車の装置ごとの安全や公害に関する基準の統一および相互承認の実施を目的としており、1958年にジュネーブで作成された「車両等の型式認定相互承認協定」の枠組みの中で、自動運転車のサイバーセキュリティ・ソフトウェアアップデート法規基準を検討しています。本法規基準に準じた車両の相互承認を行いたい協定締約国は、法規基準の内容をそれぞれの国の法規へ落とし込むことが求められます。

日本では2020年4月に、自動運転車に対応した改正車両法が世界に先駆けて施行されました。改正車両法では、WP29 GRVAで議論中のCS(Cyber Security)・SU(Software Update)規則が反映されており、今後CS規則とSU規則が正式に発効された際には、その差分が国内へ導入されます。

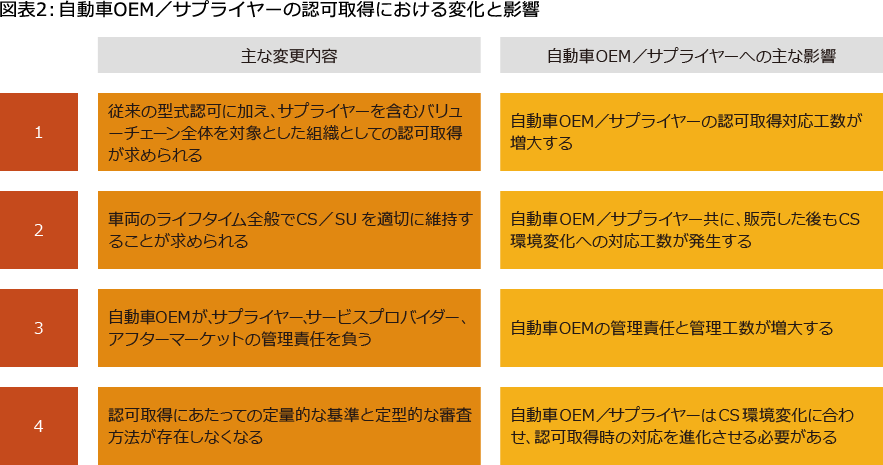

自動車に関する従来の法規とWP29 GRVAにおけるサイバーセキュリティ・ソフトウェアアップデート法規基準を比較すると、4つの大きな違いがあります。自動車OEMやサプライヤーに求められる対応を以下にまとめます。

これら法規の変更は、進化する攻撃者に対応し、安全な自動運転機能を提供し続けることを目的としています。

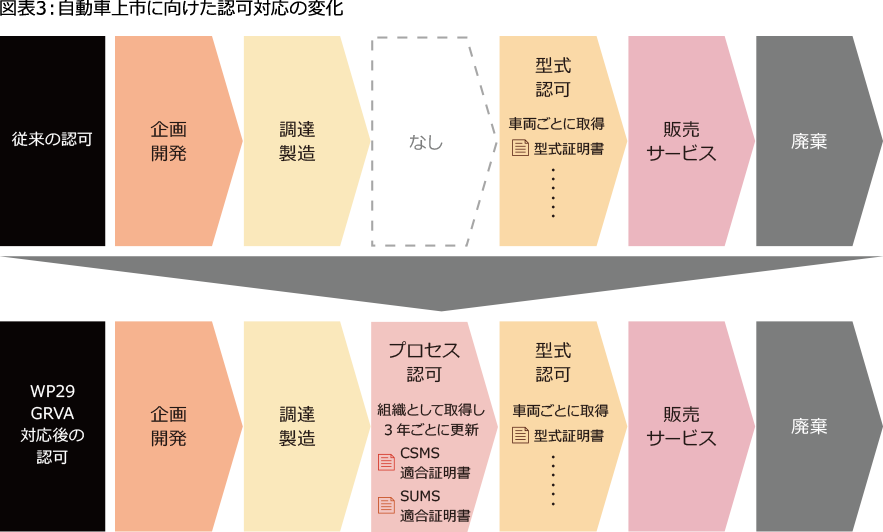

自動車OEMが車両の型式認可に先立ち対応しなくてはならないプロセス認可においては、2つのマネジメントシステムが審査の対象となります。それがCSMS(サイバーセキュリティマネジメントシステム)とSUMS(ソフトウェアアップデートマネジメントシステム)です。

産業用オートメーションおよび制御システムを対象としたセキュリティを管理する仕組みであり、認証にはプロセスとプロダクトの2つの観点での認証が必要となります。プロセス面では、認証当局(日本においては独立行政法人自動車技術総合機構の交通安全環境研究所が該当)により、自動車OEMのサイバーセキュリティ体制や仕組みの認証と監査が3年ごと(初期)に行われる予定です。プロダクト面では、認証されたプロセスに従って車両が開発・生産されていることの実証が求められます。これらの審査に適合することでCSMS適合証明書が得られます。

自動車のソフトウェアアップデートを管理する仕組みであり、こちらもプロセスとプロダクトの2つの観点での認証が求められます。プロセス面では認証当局により、セキュリティを考慮したソフトウェアアップデートの仕組みやソフトウェアのバージョン管理の識別子であるRXSWINなどが求められます。プロダクト面では、認証されたプロセスに従い車両が開発・生産されていることの実証が同じく求められます。これらの審査に適合することでSUMS適合証明書が得られます。

次回以降は、上記のWP29対応のうち、CSMSやSUMSの具体的な内容と自動車OEMやサプライヤーが取り組むべきと想定されることをさらに取り上げて、対応の進め方について考察します。

車両のデジタル革命によって、次世代のモビリティ社会が形作られる一方で、各国の政策や規制により変化の速度が決定されている面があります。その要因の一つがサイバーセキュリティへの懸念です。

車両サイバーセキュリティに関する国際規格や製品ライフサイクルにおける重要論点の解説やクライアントとの対談を通じ、車両サイバーセキュリティの将来をひもときます。

{{item.text}}

{{item.text}}

{{item.text}}

{{item.text}}

{{item.text}}

{{item.text}}